จากบทความ ep. 1 เรื่องการเตรียมการสำหรับมาตรฐานใหม่

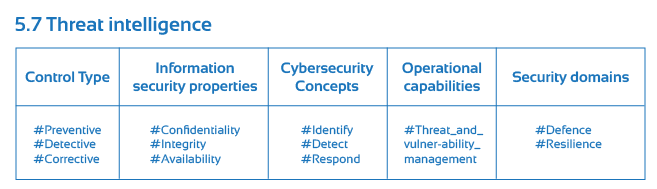

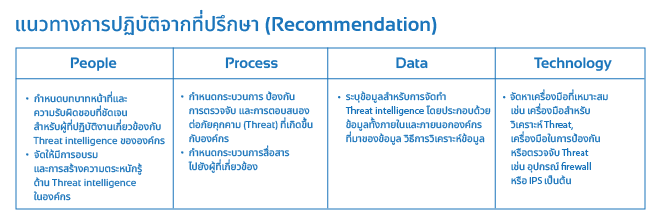

- 5.7 Threat intelligence

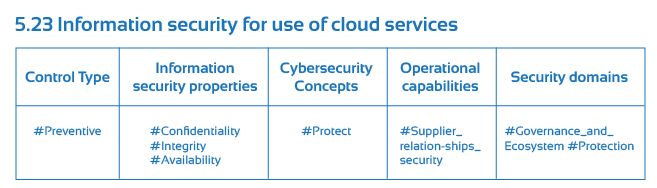

- 5.23 Information security for use of cloud services

- 5.30 ICT readiness for business continuity

- 7.4 Physical security monitoring

มาตรการควบคุม (Control)

ข้อมูลที่เกี่ยวข้องกับภัยคุกคามด้านเทคโนโลยีสารสนเทศต้องมีการจัดเก็บ วิเคราะห์ เพื่อจัดทำเป็น Threat intelligence (องค์ความรู้ที่ได้มาจากการวิเคราะห์และจัดการข้อมูลภัยคุกคามทางไซเบอร์ที่อาจเกิดขึ้นกับองค์กร ครอบคลุมถึงลักษณะการโจมตี แนวโน้มที่จะเกิด และวิธีการรับมือต่อภัยคุกคามนั้น)

วัตถุประสงค์ (Purpose)

เพื่อให้องค์กรมีความตระหนักด้านภัยคุกคามทางไซเบอร์และกำหนดแนวทางที่เหมาะสมในการจัดการกับภัยคุกคามด้านไซเบอร์ดังกล่าว

ภาพรวมของแนวทางดำเนินการตามมาตรฐาน (Overview Guidance)

Threat intelligence แบ่งออกเป็น 3 ระดับ

- strategic threat intelligence การแลกเปลี่ยนข้อมูล high-level เกี่ยวกับการแลกเปลี่ยนข้อมูล threat landscape อาทิเช่น ลักษณะการโจมตี หรือลักษณะของผู้โจมตี

- tactical threat intelligence ข้อมูลเกี่ยวกับวิธีการโจมตี เครื่องมือหรือเทคโนโลยีที่ผู้โจมตีใช้งาน

- operational threat intelligence รายละเอียดของการโจมตี รวมไปถึงตัวชี้วัดทางเทคนิค

ทั้งนี้ในกิจกรรมสำหรับ Threat intelligence องค์กรควรพิจารณาเรื่องดังต่อไปนี้ การกำหนดวัตถุประสงค์ การดำเนินงาน การพิจารณาแหล่งข้อมูลทั้งภายในและภายนอกองค์กร การประมวลผลข้อมูล การวิเคราะห์ข้อมูล และการสื่อสารข้อมูล สำหรับการวิเคราะห์ข้อมูล องค์กรควรพิจารณาข้อมูลที่ได้ประกอบกับการประเมินความเสี่ยง และพิจารณาข้อมูลที่ได้จากการวิเคราะห์เพิ่มในมาตรการควบคุมทั้งทางด้านเทคนิคและด้านกระบวนการขององค์กร

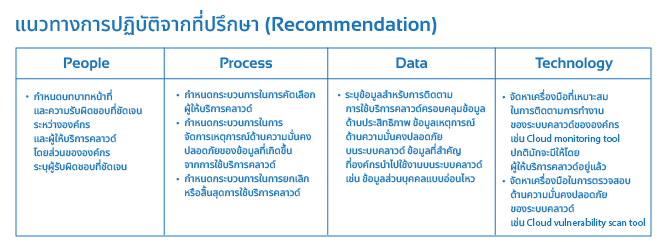

มาตรการควบคุม (Control)

กำหนดให้มีกระบวนการในการจัดหา การใช้งาน การจัดการ และการยกเลิกหรือสิ้นสุดการใช้บริการ สำหรับบริการคลาวด์ เพื่อให้สอดคล้องกับความต้องการด้านความมั่นคงปลอดภัยสารสนเทศขององค์กร

วัตถุประสงค์ (Purpose)

เพื่อให้มีการระบุและการจัดการด้านความมั่นคงปลอดภัยสารสนเทศของการใช้บริการคลาวด์

ภาพรวมของแนวทางดำเนินการตามมาตรฐาน (Overview Guidance)

มาตรการควบคุมความมั่นคงปลอดภัยสารสนเทศสำหรับการใช้บริการคลาวด์ องค์กรควรกำหนดและสื่อสารนโยบายเกี่ยวกับหัวข้อการใช้บริการคลาวด์ โดยเฉพาะกับผู้มีส่วนได้ส่วนเสียที่เกี่ยวข้องทั้งหมด รวมถึงข้อตกลงการใช้บริการ เพื่อระบุและจัดการความมั่นคงปลอดภัยของข้อมูลสำหรับการใช้บริการคลาวด์ การใช้บริการคลาวด์เกี่ยวข้องกับความรับผิดชอบระหว่างผู้ให้บริการระบบคลาวด์และผู้ใช้บริการระบบคลาวด์ โดยจำเป็นต้องกำหนดความรับผิดชอบแต่ละส่วนที่เกี่ยวข้องอย่างชัดเจน และข้อกำหนดการใช้บริการระบบคลาวด์ ยกตัวอย่างเช่น

- เกณฑ์การเลือกบริการคลาวด์และขอบเขตการใช้บริการคลาวด์

- บทบาทและความรับผิดชอบที่เกี่ยวข้องกับการใช้และการจัดการบริการคลาวด์

- วิธีการจัดการ การควบคุม ส่วนต่อประสาน และการเปลี่ยนแปลงในบริการเมื่อองค์กรใช้บริการคลาวด์ที่มีหลายผู้ให้บริการ โดยเฉพาะอย่างยิ่งจากผู้ให้บริการคลาวด์ที่แตกต่างกัน

- วิธีการขอรับการรับรองเกี่ยวกับการควบคุมความมั่นคงปลอดภัยของข้อมูลที่ดำเนินการ โดยผู้ให้บริการระบบคลาวด์

- ขั้นตอนในการจัดการเหตุการณ์ด้านความมั่นคงปลอดภัยของข้อมูลที่เกิดขึ้นจากการใช้บริการคลาวด์

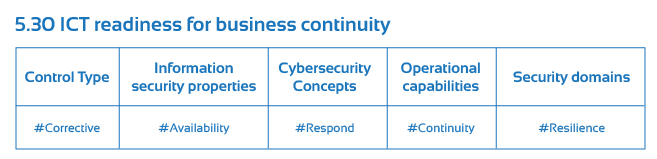

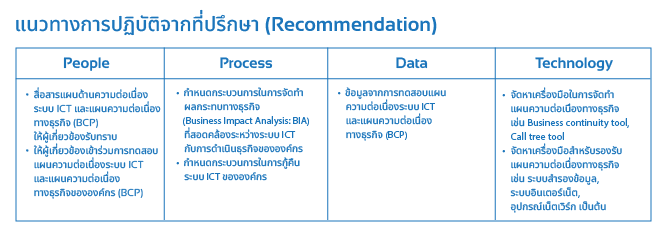

มาตรการควบคุม (Control)

การเตรียมความพร้อมของระบบ ICT ครอบคลุมการวางแผน การดำเนินการ การบำรุงรักษา และการทดสอบ เพื่อตอบสนองความต้องการของความต่อเนื่องทางธุรกิจขององค์กร และความต้องการด้านความต่อเนื่องของระบบ ICT

วัตถุประสงค์ (Purpose)

เพื่อให้เกิดความมั่นใจว่าระบบ ICT ขององค์กรสามารถให้บริการได้อย่างต่อเนื่องในขณะที่องค์กรเผชิญกับภาวะวิกฤติ

ภาพรวมของแนวทางดำเนินการตามมาตรฐาน (Overview Guidance)

ความพร้อมของระบบ ICT เพื่อความต่อเนื่องทางธุรกิจเป็นองค์ประกอบที่สำคัญในการจัดการความต่อเนื่องทางธุรกิจและการจัดการความมั่นคงปลอดภัยของข้อมูล เพื่อให้มั่นใจว่าการดำเนินธุรกิจขององค์กรสามารถดำเนินต่อไปได้โดยไม่หยุดชะงักเมื่อต้องเผชิญกับสภาวะไม่ปกติที่อาจเกิดขึ้น ดังนั้นองค์กรควร

- มีการวางแผน การดำเนินการ การบำรุงรักษา การทดสอบ และการประเมินอย่างสม่ำเสมอ สำหรับการดำเนินการด้านความต่อเนื่องของระบบ ICT ต้องได้รับการอนุมัติจากผู้บริหาร ตามวัตถุประสงค์ความต่อเนื่องทางธุรกิจและข้อกำหนดความต่อเนื่องของระบบ ICT

- ข้อกำหนดความต่อเนื่องของธุรกิจต้องพิจารณาจากผลการวิเคราะห์ผลกระทบทางธุรกิจ (business impact analysis (BIA)) กระบวนการ BIA ควรใช้ประเภทและเกณฑ์ของผลกระทบ เพื่อประเมิน ผลกระทบในช่วงเวลาที่เป็นผลมาจากการหยุดชะงักของกิจกรรมทางธุรกิจ

- ในการวางแผนด้านความต่อเนื่องของระบบ ICTให้คำถึงนึงผลลัพธ์ของการประเมิน BIA และความเพียงพอของทรัพยากรทั้งสถานที่ปฏิบัติงานหลัก และสถานที่ปฏิบัติงานสำรอง

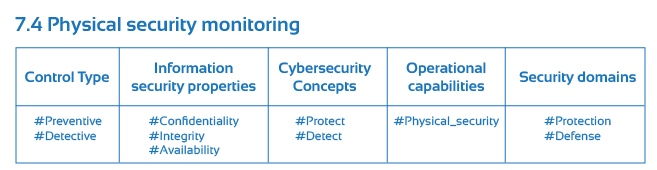

มาตรการควบคุม (Control)

พื้นที่ทางกายภาพต้องมีการเฝ้าระวังสำหรับการเข้าถึงโดยไม่ได้รับอนุญาต

วัตถุประสงค์ (Purpose)

เพื่อให้มีการตรวจตราและยับยั้งการเข้าถึงพื้นที่ทางกายภาพขององค์กรโดยไม่ได้รับอนุญาต

ภาพรวมของแนวทางดำเนินการตามมาตรฐาน (Overview Guidance)

การควบคุมพื้นที่ทางกายภาพ โดยต้องมีการเฝ้าระวังจากเครื่องมือการเฝ้าระวังต่างๆ ที่สามารถให้การป้องกัน สัญญาณเตือนการบุกรุก CCTV และซอฟต์แวร์ที่ใช้ป้องกันความปลอดภัยทางกายภาพ การตรวจสอบและเฝ้าระวังการเข้าถึงโดยไม่ได้รับอนุญาต หรือมีพฤติกรรมที่น่าสงสัยสำหรับพื้นที่ที่มีระบบสำคัญ สามารถดำเนินการได้โดย

- ติดตั้งระบบ CCTV สำหรับการเฝ้าระวัง และบันทึกการเข้าถึงพื้นที่สำคัญทั้งภายในและภายนอกองค์กร

- ติดตั้งอุปกรณ์แจ้งเตือนที่ได้มาตรฐานสำหรับเหตุการณ์ที่อาจเกิดขึ้น เช่น ติดตั้งอุปกรณ์ตรวจจับเมื่อมีการสัมผัส หรือมีการบุกรุกในจุดที่สามารถเกิดเหตุการณ์เหล่านี้ขึ้นได้ เช่น ประตู หน้าต่าง และวัตถุต่าง ๆ โดยเลือกใช้สัญญาณเตือนในลักษณะ สัญญาณเตือนภัยแพนิค (Panic Alarm)

- ติดตั้งอุปกรณ์ตรวจจับการเคลื่อนไหวด้วยเทคโนโลยีแสงอินฟาเรด ที่จะมีสัญญาณเตือนเมื่อมีวัตถุผ่านเซนเซอร์

- ติดตั้งอุปกรณ์ตรวจจับเสียง โดยจะแจ้งเตือนเจ้าหน้าที่ที่เกี่ยวข้องเมื่อมีเสียงกระจกแตก ซึ่งแสดงถึงมีการบุกรุกเข้าพื้นที่

- ใช้สัญญาณเตือนที่ครอบคลุมพื้นที่ภายใน และภายนอกของทั้งประตูและหน้าต่าง รวมถึงพื้นที่ที่ยังไม่มีการใช้งาน ต้องมีการเฝ้าระวังตลอดเวลา รวมถึงพื้นที่อื่นด้วย เช่น ห้องคอมพิวเตอร์

ไปอ่านกันต่อได้ใน EP.3 ได้เลยค่ะ…

สำหรับบริษัทหรือองค์กรใดที่สนใจหรือต้องการให้เอซีอินโฟเทคเป็นที่ปรึกษาเกี่ยวกับมาตรฐาน ISO27001 ให้กับองค์กรของท่าน สามารถสอบถามเพิ่มเติมได้ที่ [email protected] หรือ โทร. 02 670 8980 ถึง 3 (จันทร์ – ศุกร์, 9:00 – 18:00 น.)