PCI DSS 4.0 เวอร์ชันใหม่

PCI DSS 4.0 เวอร์ชันใหม่ 1. เกริ่นนำเกี่ยวกับมาตรฐาน PCI DSS ในยุคที่การทำธุรกรรมผ่านบัตรเครดิตและเดบิตเป็นเรื่องปกติ, มาตรฐาน [...]

ACinfotec: Live Talk “Going beyond PDPA compliance, preparing for daily privacy operations” Ep.2

5. How to make sure that all employees who touch [...]

ACinfotec : Live Talk “Going beyond PDPA compliance, preparing for daily privacy operations” Ep.1

เมื่อวันที่ 21 เมษายน 2564 ACinfotec ได้จัดกิจกรรม ACinfotec: Live Talk ในหัวข้อ [...]

เกาะเทรนด์ IT Certificate 2021 เตรียมพร้อมรับมือกับยุค New Normal

ด้วยสถานการณ์การแข่งขันที่สูงขึ้นในทุกธุรกิจ โดยเฉพาะอย่างยิ่งสายวิชาชีพ IT ซึ่งถูก Disrupt จากเทคโนโลยีและ New Business Model ทำให้ทุกคน [...]

เตรียมพร้อมรับมือ PDPA ด้วยบริการที่ปรึกษาและโซลูชันส์ที่ใช่

บทนำ ในยุคสมัยที่ข้อมูลได้ถูกนำมาเครื่องมือในการพัฒนาหลายสิ่งหลายอย่าง ไม่ว่าจะเป็นด้านการขายและการตลาด (Sales and Marketing), ด้านอุปกรณ์และเครื่องมือที่ทำงานแบบอัตโนมัติ (Automation) หรือแม้กระทั้งปัญญาประดิษฐ์ (A.I.) [...]

ความสัมพันธ์ระหว่าง พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 GDPR และ ISO 27701

*บทความนี้ถูกเขียนในวันที่ 5 มิถุนายน 2563 บทนำ หลายท่านอาจได้ยินเกี่ยวกับ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562, [...]

ด่วน!! วิธีป้องกัน WannaCry Ransomware

สุดสัปดาห์ที่ผ่านมาเกิดการโจมตีครั้งรุนแรงระดับโลกโดย WannaCry Ransomware Worm (WannaCry, WCry หรือ Wanna Decryptor) ซึ่งจัดเป็น [...]

CISSP CISA CISM: วิเคราะห์เจาะลึก แบบ cert ชน cert แวดวงประกันภัยและผู้สนใจสอบควรอ่าน!!

หลังจากที่ทาง คปภ. ออกประกาศฉบับใหม่เรื่อง “หลักเกณฑ์ วิธีการออกกรมธรรม์ประกันภัย การเสนอขายกรมธรรม์ประกันภัย และการชดใช้เงิน หรือค่าสินไหมทดแทนตามสัญญาประกันภัย โดยใช้วิธีการทางอิเล็กทรอนิกส์ พ.ศ. [...]

How to integrate ISO/IEC 27032 Cybersecurity on ISMS?

Definition of Cybersecurity Cybersecurity often is used as a buzzword [...]

มาทำความรู้จักกับ Blockchain กัน

บล็อกเชน (Blockchain) ในปัจจุบันนั้นเทคโนโลยีของการเงินการธนาคาร (Fintech หรือ Financial technology) นั้นได้มีการพัฒนาและมีการปรับตัวเข้าสู่ยุคดิจิตอลมากขึ้นเรื่อยๆ ซึ่งเราจะเห็นได้จากปริมาณของการทำธุรกรรมการเงินออน์ไลน์ ที่มีปริมาณเพิ่มมากขึ้นแบบก้าวกระโดด [...]

ว่าด้วยเรื่องของ PCI DSS เวอร์ชั่น 3.2 มีอะไรใหม่บ้าง?

PCI DSS เวอร์ชั่น 3.2 มีอะไรใหม่บ้าง หลาย ๆ ท่านที่อยู่ในวงการความปลอดภัยข้อมูลสารสนเทศ หรือแม้แต่อยู่ในวงการเงินการธนาคารเอง คงจะทราบถึงหรือรู้จักเจ้ามาตรฐาน [...]

การให้บริการของ Cloud Provider มั่นใจได้จริงหรือ?

การให้บริการของ Cloud Provider มั่นใจได้จริงหรือ? ข้อมูลและความเป็นส่วนตัวของเราบน Cloud ยังคงปลอดภัยและเป็นส่วนตัวอยู่หรือไม่? ในยุคนี้ บริการคลาวด์มาแรงและมีบทบาทต่อวิถีชีวิตของเราอย่างมาก ทุกๆ [...]

WHAT IS ISO 20022?

ISO 20022 คืออะไร ISO 20022 Financial Services - Universal financial [...]

From Zero to Hero: Acquiring Security Certificates to Stand Out from the Crowd

สำหรับใครที่มีความฝันว่าอยากทำงานด้าน Information Security หรือมีความสนใจอยากทำงานในด้านนี้ แต่ยังไม่ได้รับโอกาสให้เข้ามาใช้ชีวิตร่วมกันกับศาสตร์นี้ อย่าเพิ่งถอดใจไป แค่คุณมีความฝันหรือหลงใหล (Passion) ใน Information [...]

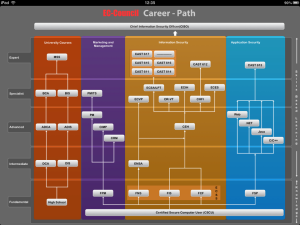

EC-Council Career Path

เอา Certification Path ของค่าย EC-Council มาให้ดูกันนะครับด้านล่างสุดคือ Certified Secure Computer User [...]

แนะนำหลักสูตร EC-Council Certified Secure Programmer .Net (E|CSP .Net)

หลักสูตร EC-Council Certified Secure Programmer .Net (E|CSP .Net) นี้เป็นหลักสูตรที่เหมาะกับนักพัฒนาซอฟต์แวร์และโปรแกรมเมอร์ที่ต้องการพัฒนาแอพพลิเคชัน (Application) [...]

แนะนำหลักสูตร EC-Council Certified Security Analyst/Licensed Penetration Tester (ECSA/LPT)

หลักสูตร ECSA/LPTv4 มุ่งเน้นในการพัฒนาผู้เชี่ยวชาญระดับสูงทางด้าน Advanced Hacking และ Penetration Testing โดยภายในหลักสูตรมุ่งเน้นการเรียนภาคปฏิบัติทางด้านต่างๆ ครอบคลุมระบบเครือข่าย [...]

แนะนำหลักสูตร Certified Hacking Forensic Investigator (C|HFI)

CHFIv8 เป็นหลักสูตรที่มุ่งเน้นทางด้านการมุ่งให้ความรู้และสร้างผู้เชี่ยวชาญทางด้านการพิสูจน์หลักฐานทางดิจิทัล (Digital Forensics) โดยมุ่งเน้นไปที่ขั้นตอนต่างๆ ที่เกียวข้องกับ Digital Forensics อย่างละเอียด ครอบคลุมการพิสูจน์หลักฐานบน [...]

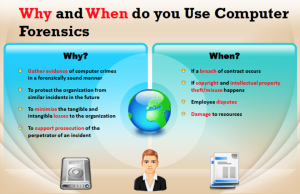

บทบาทของนักพิสูจน์หลักฐานทางดิจิทัล (Digital Forensics Investigator)

1. ดำเนินการสอบสวน Incident ประเภทต่างๆ ทั้งการเจาะระบบเครือข่าย การใช้ซอฟต์แวร์เถื่อน การปลอมตัวเป็นผู้อื่น การล่วงเกินทางเพศ การจารกรรมข้อมูล การละเมิดทรัพย์สินทางปัญญา [...]

ทำไมถึงจะต้องมีผู้เชี่ยวชาญด้าน Digital Forensics

Digital Forensics มีความจำเป็นอย่างมากในกรณีที่องค์กรถูกเจาะระบบแล้วต้องการรู้ว่าโดนได้ยังไง แต่ที่สำคัญคือ อยากจะทำกันภายใน ไม่อยากแจ้งความก่อน ด้วยเหตุผลหลายกรณีอย่างที่เห็นๆ กันในกรณีที่เว็บไซต์่ต่างๆ ภายในประเทศถูกเจาะหรือ deface [...]

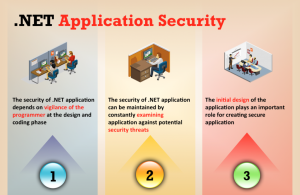

มาทำความรู้จักกับ .Net Application Security

ในปัจจุบันนั้นความมั่นคงปลอดภัยของแอพพลิเคชันที่ถูกพัฒนาขึ้นบนพื้นฐานของ .Net นั้นขึ้นอยู่กับความตระหนักและตื่นตัวของนักพัฒนาแอพพลิเคชันในเฟสของการออกแบบและลงมือพัฒนาแอพพลิเคชัน ซึ่งเราสามารถคงไว้ซึ่งความมั่นคงปลอดภัยของแอพพลิเคชันเหล่านี้ โดยการตรวจสอบระดับความมั่นคงปลอดภัยของแอพพลิเคชันเหล่านี้ได้โดยเทียบกับภัยคุกคามต่าง ๆ ที่มีโอกาสจะเกิดขึ้น โดยหลัก ๆ คือการทำ [...]

Digital Forensic เหมาะกับใคร

น่าแปลกนะครับที่ในต่างประเทศนั้นมีผู้ประกอบอาชีพทางกฏหมาย ไม่ว่าจะเป็น ทนาย ผู้พิพาษา หรือแม้แต่ตำรวจที่เข้าอบรมและสอบใบรับรอง CHFI เนื่องจากหลักสูตรนี้ช่วยให้ความรู้ความเข้าใจและเพิ่มเติมทักษะในการพิจารณาคดี พูดง่ายๆ คือ ช่วยให้เข้าใจว่า [...]

แนะนำหลักสูตร Certified Ethical Hacker (C|EH)

หลักสูตร Certified Ethical Hacker (C|EH) เป็นหลักสูตรชั้นนำของโลกทางด้านความมั่นคงปลอดภัยสารสนเทศที่เน้นให้ผู้เข้ารับการอบรมมีความสามารถในการตรวจสอบความมั่นคงปลอดภัยของระบบสารสนเทศและเครือข่ายขององค์กร โดยมุ่งเน้นในการตรวจหาช่องโหว่ โดยใช้เครื่องมือสำหรับการตรวจสอบความมั่นคงปลอดภัยของระบบแบบเดียวกันกับที่ใช้โดยแฮกเกอร์ (Hacker) เนื้อหาของหลักสูตรนี้มุ่งเน้นการปฏิบัติเป็นหลัก [...]

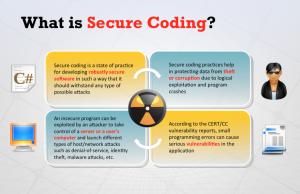

Secure Coding คืออะไร

Secure Coding คือ แนวทางการพัฒนาซอฟต์แวร์ที่มีความทนทานต่อการถูกโจมตีจากผู้ไม่ประสงค์ดี โดยซอฟต์แวร์ที่พัฒนาขึ้นนั้นจะได้รับการออกแบบ และ พัฒนา รวมทั้งตรวจสอบแล้วว่าจะไม่สามารถถูกโจมตี หรือ ถูกเจาะด้วยเครื่องมือหรือภัยคุกคามที่เป็นที่รู้จักได้ง่าย [...]